自分のメールアドレスから自分に、不審なメールが届いていたので、アカウントのアクティビティを確認しました。

一応大丈夫だったのですが、確認方法の備忘録です。

こういうのを見ると、簡単なパスワードを使ったり二段階認証を使っていないとすぐにアカウントが乗っ取られる理由がわかりますね。

Windowsアカウントのログイン履歴を確認する方法

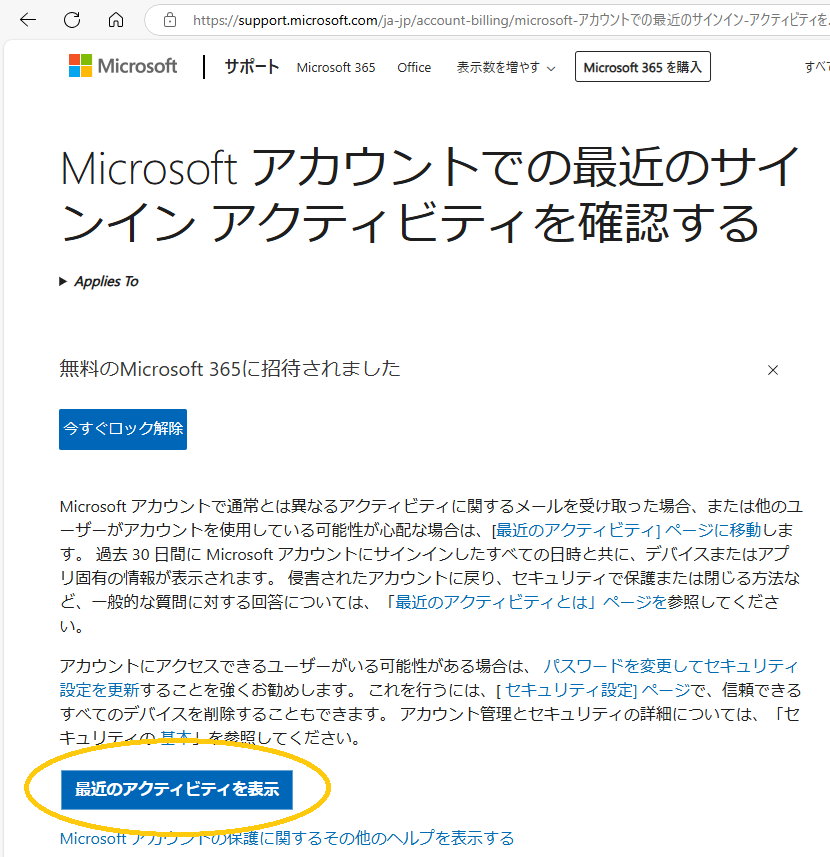

1 マイクロソフトの公式サイトからアクティビティを確認する

ログインしているアカウントのログイン履歴は、マイクロソフトの公式からアクティビティで確認できます。

ログインの失敗履歴も表示されます。

Microsoft アカウントでの最近のサインイン アクティビティを確認する – Microsoft サポート

私の場合は1時間に1件くらいのペースで世界中から狙われていました。

私のサイトを見に来る人より、私のアカウントに攻撃を仕掛けてくる人の方が多いのが残念です。

どんなパスワードを入力しているかはわかりませんが、ペース的にはパスワードリスト攻撃じゃないかと思っています。

どんな攻撃をしているのか調査

過去に攻撃を仕掛けてきたIPアドレスを抽出して調査をしました。

ログインチャレンジに失敗したIPアドレスの一覧です。

| IPアドレス | デバイス | アプリ | 国 | Tor |

| 189.80.*.* | 不明 | 不明 | ブラジル | No |

| 177.21.*.* | 不明 | 不明 | ブラジル | No |

| 177.129.*.* | 不明 | 不明 | ブラジル | No |

| 5.62.*.* | Windows | Firefox | イラク | No |

| 189.3.*.* | 不明 | 不明 | ブラジル | No |

| 200.39.*.* | 不明 | 不明 | ブラジル | No |

| 212.47.*.* | 不明 | 不明 | アゼルバイジャン | No |

| 102.218.*.* | iOS | Safari | 南アフリカ | No |

| 190.2.*.* | Windows | Chrome | オランダ | No |

| 177.75.*.* | 不明 | 不明 | ブラジル | No |

| 188.166.*.* | 不明 | 不明 | オランダ | No |

| 177.245.*.* | Windows | Chrome | メキシコ | No |

| 152.231.*.* | 不明 | 不明 | ニカラグア | No |

| 103.131.*.* | iOS | Safari | バングラディッシュ | No |

| 139.47.*.* | Android | Chrome | スペイン | No |

| 45.170.*.* | Mac OS | Safari | ブラジル | No |

| 186.233.*.* | 不明 | 不明 | ブラジル | No |

| 24.104.*.* | Mac OS | Safari | 米国 | No |

●デバイスの種類

不明デバイス 10件

Windows系 3件

Mac系 2件

iOS系 2件

android系 1件

※デバイスの識別にはUAを使っていると思われるので、不明なデバイスはcurl系ではないでしょうか。

●Tor

Torの出口ノードと照合しましたが、この中にTorの出口ノードはなさそうです。

●このほかにわかったこと

IPアドレスを見ると世界中から、ログインチャレンジが行われているのですが、ブラジルの型から執拗に狙われているのはどうしてなのでしょうか。

驚いたのは携帯電話で不正アクセスを試みる人もいるのですね。(若い世代かな?)

IPから調査をしてみたところ、このうち2件は個人のテスト用HPが稼働していたので、おそらく個人のサーバじゃないかなと思っています。

1件は、公開されているプロキシのようなIPを使っていました。

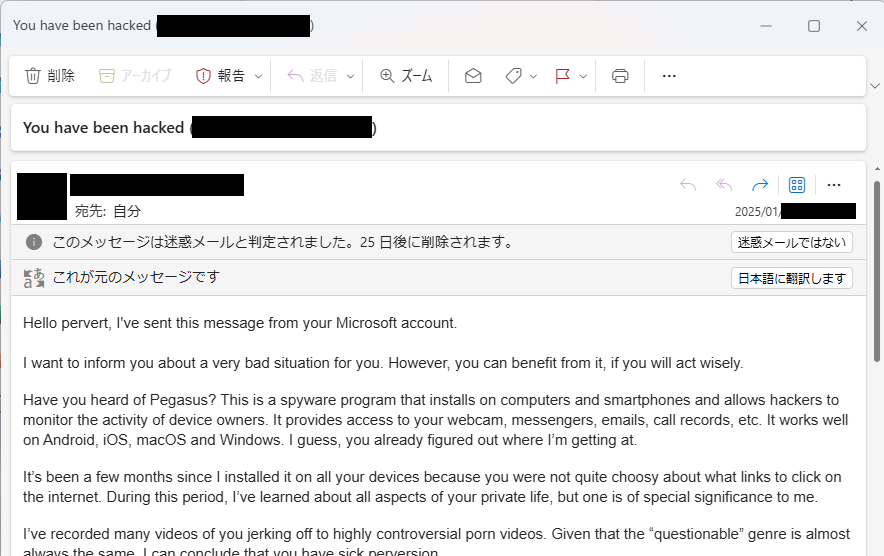

私のメールから私に送られたメール

受信ボックスを見ていると、私のメールアドレスから私に対して次のような不信メールが届いていました。

翻訳すると(ざっくり)

こんにちは変態、私はあなたのMicrosoftアカウントからこのメッセージを送信した。

あなたにとって非常に悪い状況だが、回避する手段がある。

あなたのパソコンにペガサスというスパイウェアを仕掛け、数か月が経過した。

あなたのいかがわしい姿を撮影しているから、削除してほしければ、次の金を支払うこと。

1450 $ 私のライトコイン(LTC): **************

支払ってもらえばすべての動画は削除する。

くれぐれも警察にはいうなよ。

つまり、私のアカウントを乗っ取って、私に身代金を請求してきたということになります。

大変なことなので、仮想通貨(LTC)のブロックチェーン検索を使って、行為者のウォレットを検索しましたが、使われていないとのこと・・・もう凍結されたのでしょうね。どうやって支払えばいいのでしょうかw

そもそも、私のパソコンにはカメラが付いていないので、どうやって撮影したのでしょうか。

本当に乗っ取られたのか確認する

メールの送信者(行為者)が、あなたのメールアカウントを乗っ取って、メールを送信したのかどうかは、メールヘッダのSPFレコードを調べることで判別できます。

SPFレコードは、送信元が正しいサーバを経由しているか調べる仕組みです。

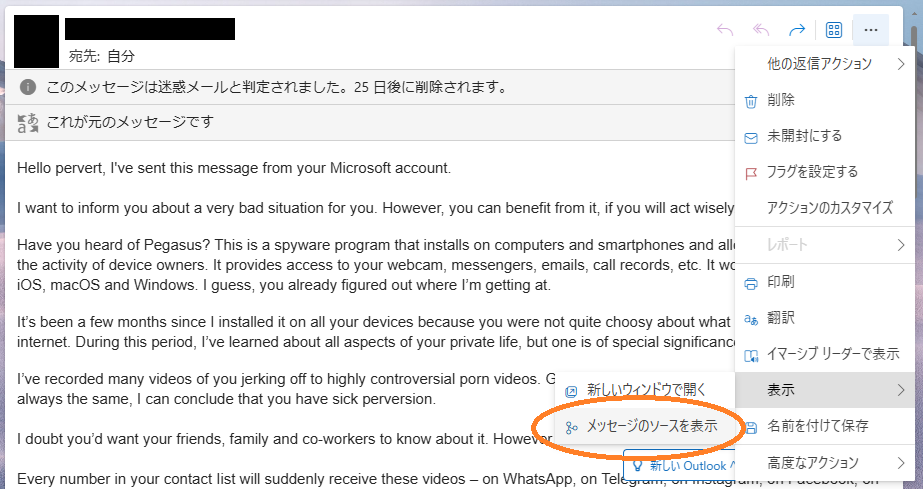

SPFレコードの確認方法

次の方法でSPFレコードを確認することができます。

受信したメールのヘッダ情報を開き、「メッセージのソースを表示」を選択します。

メールのヘッダ情報が表示されるので、メモ帳等にコピペして、「SPF」と検索すると、次のような行が見つかります。

Authentication-Results: spf=fail (sender IP is ****)spf=fall となっていれば、正常なアカウントからメールを送信していないことがわかります。

ここから私のアカウントが乗っ取られていないと判断できます。

逆に、次のようにSPFレコードのチェックが正常に通過していれば、アカウントが本当に乗っ取られている可能性が高いので、メールの管理者に連絡し、パスワードを変更する等の対策が必要です。

Received-SPF: Pass (protection.outlook.com: domain of hotmail.com designates…spf=Pass となっていれば乗っ取られている可能性が高いです。

最後に

こういう攻撃があるので、対策をしなければいけないと改めて感じます。

アカウント管理は、セキュリティの基本対策なのですが、忙しいとおろそかになりがちなので、たまにチェックすることをお勧めします。